简介

本文档介绍针对针对安全防火墙中远程访问VPN服务的密码喷雾攻击应考虑的建议。

背景信息

密码喷雾攻击是一种暴力攻击,攻击者尝试通过系统地尝试多个帐户中常用的几个密码来获得对多个用户帐户的未经授权的访问。 成功的密码喷雾攻击会导致对敏感信息的未经授权的访问、数据泄露以及对网络完整性的潜在危害

此外,即使这些攻击尝试访问失败,也会消耗来自安全防火墙的计算资源,并阻止有效用户连接到远程访问VPN服务。

观察到的行为

当您的安全防火墙成为远程访问VPN服务中的密码喷雾攻击的目标时,您可以通过监控系统日志和使用特定的show命令来识别这些攻击。要查找的最常见行为包括:

被拒绝的身份验证请求数量异常

VPN头端Cisco安全防火墙ASA或FTD显示密码喷射攻击症状,并且身份验证尝试被拒绝的比率极高(100-千或百万)。

注意:这些不寻常的身份验证尝试可能会定向到本地数据库或外部身份验证服务器。

检测此情况的最佳方式是查看系统日志。查找任意数量下一个ASA系统日志ID:

%ASA-6-113015: AAA user authentication Rejected : reason = User was not found : local database : user = admin : user IP = x.x.x.x

%ASA-6-113005: AAA user authentication Rejected : reason = Unspecified : server = x.x.x.x : user = ***** : user IP = x.x.x.x

%ASA-6-716039: Group <DfltGrpPolicy> User <admin> IP <x.x.x.x> Authentication: rejected, Session Type: WebVPN.

在ASA上配置no logging hide username命令之前,用户名始终处于隐藏状态。

注意:这可以让您深入了解验证是否生成了有效的用户,或是否由违规的IP所知,但请谨慎操作,因为用户名会在日志中显示。

要进行验证,请登录ASA或FTD命令行界面(CLI),运行show aaa-server命令,并调查向任何已配置AAA服务器发出的尝试的和拒绝的身份验证请求的不寻常数量:

ciscoasa# show aaa-server

Server Group: LDAP-SERVER - - - - - >>>> Sprays against external server

Server Protocol: ldap

Server Hostname: ldap-server.example.com

Server Address: 10.10.10.10

Server port: 636

Server status: ACTIVE, Last transaction at unknown

Number of pending requests 0

Average round trip time 0ms

Number of authentication requests 2228536 - - - - - >>>> Unusual increments

Number of authorization requests 0

Number of accounting requests 0

Number of retransmissions 0

Number of accepts 1312

Number of rejects 2225363 - - - - - >>>> Unusual increments / Unusual rejection rate

Number of challenges 0

Number of malformed responses 0

Number of bad authenticators 0

Number of timeouts 1

Number of unrecognized responses 0

建议

考虑并应用接下来的建议。

1. 启用日志记录。

日志记录是网络安全的重要组成部分,涉及记录系统中发生的事件。由于缺乏详细的日志,在了解方面仍存在差距,阻碍了攻击方法的明确分析。建议您启用远程系统日志服务器日志记录,以改进跨各种网络设备的网络和安全事件的关联和审核。

有关如何配置日志记录的信息,请参阅以下平台特定指南:

Cisco ASA软件:

思科FTD软件:

注意:验证本文档中概述的行为所必需的系统日志消息ID(113015、113005和716039)必须在信息级别(6)启用。这些ID属于“auth”和“webvpn”日志记录类。

2. 配置远程访问VPN的威胁检测功能或强化措施。

为了帮助减轻这些暴力攻击对RAVPN连接的影响并减少其发生的可能性,您可以查看并应用以下配置选项:

选项1(首选):配置远程访问VPN服务的威胁检测。

远程访问VPN服务的威胁检测功能允许您通过自动阻止超过已配置阈值的主机(IP地址)来防御此类攻击,从而阻止进一步尝试,直到您手动删除IP地址的回避。

以下所列思科安全防火墙版本目前支持这些威胁检测功能:

ASA软件:

- 9.16版本系列-> 9.16(4)67和此特定系列的更新版本支持

- 9.18版本系列->在9.18(4)40版本和此特定系列的更新版本中受支持

- 9.20版本系列->在9.20(3)版本和此特定系列的更新版本中受支持

FTD软件

- 7.0版本系列->在7.0.6.3及此特定系列的更新版本中受支持。

注意:这些功能目前在版本7.1、7.2、7.3或7.4中不受支持。本文档将在可用时进行更新。

有关完整的详细信息和配置指南,请参阅以下文档:

选项2:对远程访问VPN应用强化措施。

如果您的安全防火墙版本不支持远程访问VPN服务的威胁检测功能,请实施所有后续强化措施以减轻这些攻击的影响:

- 禁用DefaultWEBVPN和DefaultRAGroup连接配置文件中的AAA身份验证(分步:ASA) | FTD由FMC管理)。

- 从DefaultWEBVPNGroup和DefaultRAGroup禁用安全防火墙状态(Hostscan)(分步:ASA) | FTD由FMC管理)。

- 禁用组别名并在其余连接配置文件中启用组URL(分步:ASA | FTD由FMC管理)。

注意:如果需要通过本地防火墙设备管理(FDM)管理的FTD的支持,请联系技术支持中心(TAC)以获取专家指导。

有关详细信息,请参阅安全客户端AnyConnect VPN实施强化措施指南。

选项3:手动阻止来自恶意源的连接尝试。

为了阻止来自未授权源的连接尝试,您可以实施下列任一选项:

这是阻止恶意IP的简单方法,但必须手动完成。有关更多详细信息,请阅读使用“shun”命令阻止安全防火墙攻击的备用配置部分。

在ASA/FTD上实施控制平面ACL以过滤未授权的公共IP地址并防止其启动远程VPN会话。 配置安全防火墙威胁防御和ASA的控制平面访问控制策略。

注意:思科Talos已发布与这些攻击相关的IP地址和凭证列表。有关其GitHub存储库的链接,请参阅其建议的“IOC”部分。请务必注意,此流量的源IP地址可能会更改,因此,您必须查看安全日志(syslog)以确定有问题的IP地址。识别后,可以使用上述3种选项中的任何一种来阻止它们。

相关行为

由于安全防火墙成为密码喷雾攻击的目标,因此可能会出现某些症状。要解决这些问题,请考虑实施本文档中提供的建议。

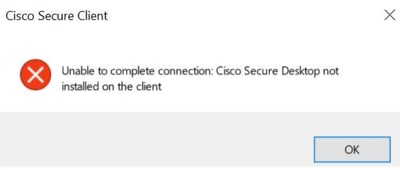

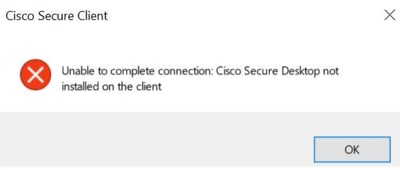

副症状1:启用防火墙状态(HostScan)时,无法与思科安全客户端(AnyConnect)建立VPN连接

当尝试使用Cisco安全客户端(AnyConnect)建立RAVPN连接时,用户可能会间歇性地遇到如下错误消息:“Unable to complete connection.Cisco Secure Desktop not installed on the client.”。当VPN头端(思科安全防火墙ASA或FTD)无法分配hostscan令牌时,通常会发生此行为。值得注意的是,这种分配失败与以安全防火墙基础设施为目标的暴力攻击实例相关,并会阻碍成功完成VPN连接过程。此行为已通过思科漏洞ID CSCwj45822进行跟踪和解决。

注意:仅当在头端启用防火墙状态(HostScan)时,才会发生此特定行为,无论使用的是安全客户端版本还是AnyConnect版本。

要确认VPN头端Cisco安全防火墙ASA或FTD是否显示hostscan令牌分配失败的症状,请运行debug menu webvpn 187 0命令。

ASA# debug menu webvpn 187 0

Allocated Hostscan token = 1000

Hostscan token allocate failure = xxx - - - - > Increments

注意:此问题的发生是攻击的结果。此行为已通过思科漏洞ID CSCwj45822进行跟踪和解决。

要解决此问题,请考虑实施本文档中提供的建议。

RAVPN的其他强化实施

您可以考虑需要对部署进行额外更改以强化远程访问VPN部署安全性的其他对策,例如对RAVPN采用基于证书的身份验证。有关详细的配置指南,请参阅安全客户端AnyConnect VPN实施强化措施文档。

其他信息

反馈

反馈