Inleiding

Dit document beschrijft aanbevelingen om te overwegen tegen wachtwoord-spray aanvallen die op de diensten van VPN van de Toegang van de Verre in Veilige Firewall worden gericht.

Achtergrondinformatie

Wachtwoordspraakaanvallen zijn een type brute-force aanval waarbij een aanvaller probeert om onbevoegde toegang te krijgen tot meerdere gebruikersaccounts door systematisch een paar veelgebruikte wachtwoorden over vele accounts te proberen. Succesvolle aanvallen met wachtwoordspray kunnen leiden tot ongeoorloofde toegang tot gevoelige informatie, gegevensinbreuken en mogelijke bedreigingen van de netwerkintegriteit.

Bovendien kunnen deze aanvallen, zelfs wanneer ze niet succesvol zijn in hun poging om toegang te krijgen, computerbronnen van de Secure Firewall gebruiken en voorkomen dat geldige gebruikers verbinding kunnen maken met de VPN-services voor externe toegang.

Waargenomen gedrag

Wanneer uw Secure Firewall is ingesteld door met een wachtwoord te spuiten aanvallen in Remote Access VPN-services, kunt u deze aanvallen herkennen door syslogs te controleren en specifieke showopdrachten te gebruiken. De meest voorkomende gedragingen waarnaar u op zoek bent, zijn:

Ongebruikelijk aantal afgewezen verificatieaanvragen

De VPN head-end Cisco Secure Firewall ASA of FTD toont symptomen van met een wachtwoord gesproeide aanvallen met een ongebruikelijk aantal (100-duizenden of miljoenen) afgewezen verificatiepogingen.

Opmerking: deze ongebruikelijke pogingen tot authenticatie kunnen worden gericht op de LOKALE database of externe verificatieservers.

De beste manier om dit te detecteren is door te kijken naar de syslog. Zoek naar een ongebruikelijk aantal van een van de volgende ASA syslog ID’s:

%ASA-6-113015: AAA user authentication Rejected : reason = User was not found : local database : user = admin : user IP = x.x.x.x

%ASA-6-113005: AAA user authentication Rejected : reason = Unspecified : server = x.x.x.x : user = ***** : user IP = x.x.x.x

%ASA-6-716039: Group <DfltGrpPolicy> User <admin> IP <x.x.x.x> Authentication: rejected, Session Type: WebVPN.

De gebruikersnaam is altijd verborgen totdat de opdracht Gebruikersnaam voor niet-vastlegging verbergen op de ASA is geconfigureerd.

Opmerking: Dit geeft inzicht in het verifiëren of geldige gebruikers worden gegenereerd of bekend door beledigende IP's, maar wees voorzichtig, want gebruikersnamen zullen zichtbaar zijn in de logbestanden.

Om te verifiëren, logt u in op de ASA of FTD Command Line Interface (CLI), voert u de opdracht show aaa-server uit en onderzoekt u of er een ongebruikelijk aantal pogingen en afgewezen verificatieaanvragen is voor een van de geconfigureerde AAA-servers:

ciscoasa# show aaa-server

Server Group: LDAP-SERVER - - - - - >>>> Sprays against external server

Server Protocol: ldap

Server Hostname: ldap-server.example.com

Server Address: 10.10.10.10

Server port: 636

Server status: ACTIVE, Last transaction at unknown

Number of pending requests 0

Average round trip time 0ms

Number of authentication requests 2228536 - - - - - >>>> Unusual increments

Number of authorization requests 0

Number of accounting requests 0

Number of retransmissions 0

Number of accepts 1312

Number of rejects 2225363 - - - - - >>>> Unusual increments / Unusual rejection rate

Number of challenges 0

Number of malformed responses 0

Number of bad authenticators 0

Number of timeouts 1

Number of unrecognized responses 0

Aanbevelingen

Overweeg en pas de volgende aanbevelingen toe.

1. Logboekregistratie inschakelen.

Vastlegging is een cruciaal onderdeel van cyberbeveiliging waarbij gebeurtenissen in een systeem worden vastgelegd. De afwezigheid van gedetailleerde logboeken laat gaten in het begrip, wat een duidelijke analyse van de aanvalsmethode belemmert. Aanbevolen wordt om de logboekregistratie op een externe systeemserver mogelijk te maken voor een betere correlatie en controle van netwerk- en beveiligingsincidenten op verschillende netwerkapparaten.

Zie de volgende platformspecifieke handleidingen voor meer informatie over het configureren van het vastleggen:

Cisco ASA-software:

Cisco FTD-software:

Opmerking: de syslogberichten-ID's die nodig zijn om de in dit document beschreven gedragingen te verifiëren (113015, 113005 & 716039), moeten op informatieniveau zijn ingeschakeld (6). Deze ID's vallen onder de 'auth'- en 'webvpn'-loglessen.

2. Configureer bedreigingsdetectiefuncties of verhardende maatregelen voor externe toegang tot VPN.

Om de impact te verminderen en de kans op het optreden van deze brute-force aanvallen op uw RAVPN-verbindingen te verminderen, kunt u de volgende configuratieopties bekijken en toepassen:

Optie 1 (bij voorkeur): Configureer bedreigingsdetectie voor VPN-services voor externe toegang.

De de opsporingseigenschappen van bedreigingen voor de verre diensten van toegangsVPN staan u toe om tegen dit soort aanvallen te beschermen door de gastheer (IP adres) automatisch te blokkeren die de gevormde drempels overschrijdt, om verdere pogingen te verhinderen tot u manueel de schijn van het IP adres verwijdert.

Deze functies voor bedreigingsdetectie worden momenteel ondersteund in de volgende versies van Cisco Secure Firewall:

ASA-software:

- 9.16 versie trein -> ondersteund in 9.16(4)67 en nieuwere versies in deze specifieke trein

- 9.18 versie trein -> ondersteund in 9.18(4)40 en nieuwere versies in deze specifieke trein

- 9.20 versie trein -> ondersteund in 9.20(3) en nieuwere versies in deze specifieke trein

FTD-software:

- 7.0 versie trein -> ondersteund in 7.0.6.3 en nieuwere versies in deze specifieke trein.

Opmerking: Deze functies worden momenteel niet ondersteund in de versietreinen 7.1, 7.2, 7.3 of 7.4. Dit document wordt bijgewerkt zodra ze beschikbaar komen.

Raadpleeg de volgende documenten voor meer informatie en configuratieadvies:

Optie 2: Pas verhardende maatregelen voor externe toegang VPN toe.

Als de functies voor bedreigingsdetectie voor Remote Access VPN-services niet worden ondersteund in uw Secure Firewall-versie, implementeert u alle volgende verhardende maatregelen om het effect van deze aanvallen te beperken:

- AAA-verificatie uitschakelen in de profielen DefaultWEBVPN en DefaultRAGroup Connection (stap voor stap: ASA | FTD beheerd door het VCC).

- De beveiligde firewallhouding (Hostscan) van de DefaultWEBVPNG-groep en DefaultRAG-groep uitschakelen (stap voor stap: ASA | FTD beheerd door het VCC).

- Groepsaliassen uitschakelen en Groep-URL's inschakelen in de rest van de verbindingsprofielen (stap voor stap: ASA | FTD beheerd door het VCC).

Opmerking: als u ondersteuning nodig hebt met FTD die wordt beheerd via Local Firewall Device Management (FDM), neem dan contact op met het Technical Assistance Center (TAC) voor advies door experts.

Raadpleeg voor meer informatie de handleiding Implementatie van hardeningmaatregelen voor beveiligde client-AnyConnect VPN.

Optie 3: Blokkeer handmatig verbindingspogingen van schadelijke bronnen.

Om pogingen tot verbinding met onbevoegde bronnen te verhinderen, kunt u de volgende opties implementeren:

- Gebruik de opdracht "shun":

Dit is een eenvoudige benadering van het blokkeren van een kwaadaardige IP, maar het moet handmatig worden gedaan. Lees de sectie Alternatieve configuratie om aanvallen voor beveiligde firewall te blokkeren met behulp van de 'shun'-opdracht voor meer informatie.

- Configureer de Control-plane ACL:

Voer een besturings-vlakke ACL op de ASA/FTD uit om onbevoegde openbare IP-adressen te filteren en te voorkomen dat deze externe VPN-sessies initiëren. Configureer het beleid voor toegangscontrole van besturingsplane voor Secure Firewall Threat Defence en ASA.

Opmerking: Cisco Talos heeft een lijst gepubliceerd met IP-adressen en referenties die aan deze aanvallen zijn gekoppeld. Een link naar hun GitHub repository vindt u in de "IOCs" sectie van hun advies. Het is belangrijk om op te merken dat de bron IP adressen voor dit verkeer waarschijnlijk zullen veranderen, daarom, moet u de veiligheidslogboeken (syslog) herzien om de problematische IP adressen te identificeren. Na identificatie kunnen de drie opties worden gebruikt om ze te blokkeren.

Verwante gedragingen

Er zijn bepaalde symptomen die kunnen worden ondervonden als gevolg van de beveiligde firewall die wordt aangevallen met een spuit met een wachtwoord. Om deze problemen op te lossen, kunt u overwegen de aanbevelingen in dit document uit te voeren.

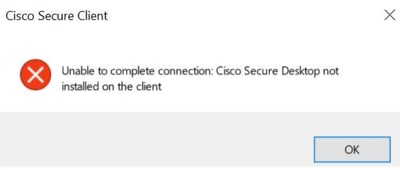

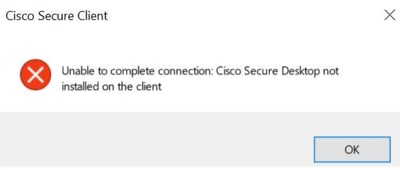

Zijsymptoom 1: Kan geen VPN-verbindingen maken met Cisco Secure Client (AnyConnect) wanneer Firewallhouding (HostScan) is ingeschakeld

Wanneer gebruikers proberen een VPN-verbinding tot stand te brengen met behulp van Cisco Secure Client (AnyConnect), kunnen ze af en toe een foutmelding tegenkomen met de tekst "Kan de verbinding niet voltooien. Cisco Secure Desktop is niet geïnstalleerd op de client.". Dit gedrag treedt doorgaans op als er een fout is opgetreden bij de toewijzing van een hostscanningtoken aan de VPN-head-end, ofwel een Cisco Secure Firewall ASA ofwel een FTD. Deze allocatiefout correleert met gevallen van brute-force aanvallen die zich richten op de Secure Firewall-infrastructuur en voorkomt de succesvolle voltooiing van het VPN-verbindingsproces. Dit gedrag is getraceerd en opgelost via Cisco-bug-id CSCwj45822.

Opmerking: dit specifieke gedrag treedt alleen op wanneer Firewallhouding (HostScan) is ingeschakeld aan het uiteinde, ongeacht de gebruikte Secure Client of AnyConnect-versie.

Om te bevestigen of de VPN head-end Cisco Secure Firewall ASA of FTD symptomen vertoont van fouten bij de toewijzing van hostscans, voert u de opdracht webvpn 187 0 uit in het debug-menu.

ASA# debug menu webvpn 187 0

Allocated Hostscan token = 1000

Hostscan token allocate failure = xxx - - - - > Increments

Opmerking: dit probleem is een gevolg van de aanvallen. Dit gedrag is getraceerd en opgelost via Cisco-bug-id CSCwj45822.

Om dit probleem op te lossen kunt u overwegen de aanbevelingen in dit document uit te voeren.

Aanvullende geharde implementaties voor RAVPN

U kunt extra tegenmaatregelen overwegen die extra wijzigingen in uw implementaties vereisen om de beveiliging van uw implementatie van Remote Access VPN te verbeteren, zoals het invoeren van op certificaten gebaseerde verificatie voor RAVPN. Raadpleeg het document Implementatie van hardeningmaatregelen voor beveiligde client-AnyConnect VPN voor uitgebreide configuratiebegeleiding.

Aanvullende informatie

Feedback

Feedback