Nexus als Standalone-Lösung für Intersight-Verbindungen konfigurieren und beanspruchen

Download-Optionen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument werden die erforderlichen Schritte beschrieben, um eigenständige Nexus Switches zu aktivieren und in Intersight für erweiterten Cisco TAC-Support anzufordern.

Voraussetzungen

Sie müssen über ein Konto bei Intersight.com verfügen, es ist keine Lizenz für die Beantragung von Cisco NX-OS® erforderlich. Wenn ein neues Intersight-Konto erstellt werden muss, finden Sie weitere Informationen unter Kontoerstellung.

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

Für den Standalone-Nexus-Switch gelten für NXDC folgende Richtlinien und Einschränkungen:

- Cisco NX-OS muss Version 10.2(3)F oder höher ausführen.

- DNS muss unter der richtigen VRF-Instanz (Virtual Routing and Forwarding) konfiguriert werden

svc.intersight.com muss aufgelöst werden und ausgehende, initiierte HTTPS-Verbindungen auf Port 443 zulassen. Dies kann mitopenssl und curl überprüft werden. ICMP-Anfragen (Internet Control Message Protocol) werden ignoriert.- Wenn ein Proxy für eine HTTPS-Verbindung mit erforderlich ist,

svc.intersight.com kann der Proxy in der Nexus Switch Device Connector (NXDC)-Konfiguration konfiguriert werden. Weitere Informationen zur Proxy-Konfiguration finden Sie unter Konfigurieren von NXDC.

Verwendete Komponenten

Verwendete KomponentenDie Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- Cisco Nexus N9K-C93240YC-FX2

- Cisco NX-OS 10.3(4a)M

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

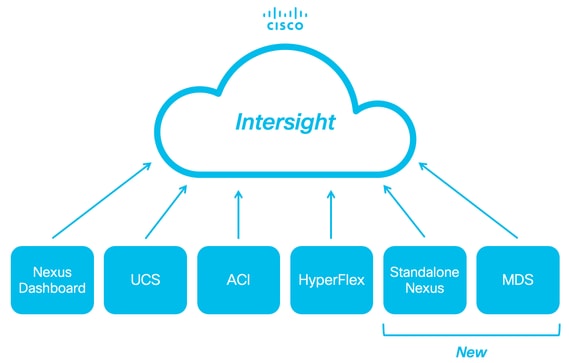

HintergrundinformationenCisco Intersight ist eine Plattform für den Cloud-Betrieb, die aus optionalen, modularen Funktionen für erweiterte Infrastruktur, Workload-Optimierung und Kubernetes-Services besteht. Weitere Informationen finden Sie unter Intersight Overview.

Die Geräte werden über einen NXDC, der in das Cisco NX-OS-Image jedes Systems eingebettet ist, mit dem Intersight-Portal verbunden. Ab der Cisco NX-OS-Version 10.2(3)F wird die Device Connector-Funktion unterstützt, mit der angeschlossene Geräte über eine sichere Internetverbindung Informationen senden und Steuerungsanweisungen vom Cisco Intersight-Portal erhalten können.

Vorteile der Netzwerkanbindung

Vorteile der NetzwerkanbindungIntersight-Verbindungen bieten die folgenden Funktionen und Vorteile für Cisco NX-OS-basierte Plattformen:

- Automatisierte Erfassung

show tech-support details über schnelle Problemlösung (RPR für offene TAC Service Requests) - On-Demand-Remote-Erfassung von

show tech-support details - Zukünftige Funktionen:

- Eröffnung proaktiver TAC SRs bei Telemetrie- oder Hardwarefehlern

- Remote-Erfassung einzelner Show-Befehle und mehr auf Anfrage

QuickStart-Video

QuickStart-VideoManuelles Anfordern eines NXOS-Geräts

Manuelles Anfordern eines NXOS-GerätsVerbindungsüberprüfung

Verbindungsüberprüfung

Hinweis: Ping-Antworten werden unterdrückt (ICMP-Pakete werden verworfen).

Zur Überprüfung der TLS- (Transport Layer Security) und HTTPS-Verbindungen wird empfohlen, Bash zu aktivieren, opensslBefehle auszuführen undcurl in der gewünschten VRF-Instanz (ip netns exec <VRF>) zu verwenden.

! Enable bash

config terminal ; feature bash ; end

! Verify TLS

run bash ip netns exec management openssl s_client -connect svc.intersight.com:443

! Verify https

run bash ip netns exec management curl -v -I -L -k https://svc.intersight.com:443

run bash ip netns exec management curl -v -I -L -k https://svc.intersight.com:443 --proxy [protocol://]host[:port]

TLS-Verifizierung mit OpenSSL Client

TLS-Verifizierung mit OpenSSL ClientMit OpenSSL können Sie die TLS-Verbindung zu überprüfensvc.intersight.com:443. Wenn der Vorgang erfolgreich war, rufen Sie das öffentlich signierte Zertifikat vom Server ab, und zeigen Sie die Zertifikatskette an.

Hinweis: Im nächsten Beispiel wird der openssl s_client Befehl im VRF-Management ausgeführt. Ersetzen Sie den gewünschten Wert im ip netns exec <VRF> Konstrukt.

Switch# run bash ip netns exec management openssl s_client -connect svc.intersight.com:443 CONNECTED(00000004) depth=2 C = US, O = Amazon, CN = Amazon Root CA 1 verify return:1 depth=1 C = US, O = Amazon, CN = Amazon RSA 2048 M01 verify return:1 depth=0 CN = us-east-1.intersight.com verify return:1 --- Certificate chain 0 s:CN = us-east-1.intersight.com i:C = US, O = Amazon, CN = Amazon RSA 2048 M01 1 s:C = US, O = Amazon, CN = Amazon RSA 2048 M01 i:C = US, O = Amazon, CN = Amazon Root CA 1 2 s:C = US, O = Amazon, CN = Amazon Root CA 1 i:C = US, ST = Arizona, L = Scottsdale, O = "Starfield Technologies, Inc.", CN = Starfield Services Root Certificate Authority - G2 3 s:C = US, ST = Arizona, L = Scottsdale, O = "Starfield Technologies, Inc.", CN = Starfield Services Root Certificate Authority - G2 i:C = US, O = "Starfield Technologies, Inc.", OU = Starfield Class 2 Certification Authority --- Server certificate -----BEGIN CERTIFICATE----- MIIGfzCCBWegAwIBAgIQD859tBjpT+QUyVOXqkG2pzANBgkqhkiG9w0BAQsFADA8 MoKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0Kg UlNBIDIwNDggTTAxMB4XDTIzMDQwNTAwMDAwMFoXDTI0MDUwMzIzNTk1OVowIzEh MB8GA1UEAxMYdXMtZWFzdC0xLmludGVyc2lnaHQuY29tMIIBIjANBgkqhkiG9w0B AoKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0Kn BDM+MCNnvmgNDlGnU6/t1jOC780QpKXr2ksbGC0FzHfMvNjEk9kMCUe179dummrs pOOFzvIrJGqYvkIXT5WLtiU9aP3+VSEWQO1kTeDHoDfLLJLON42cKjskYt0jCTwE poKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0KI elf3tYBhuQK3y4DoSqg1/gptnUOlNwSqMu4zXjI7neGyHnzjsPUyI8qilXbPS9tV KoKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0Kw HwYDVR0jBBgwFoAUgbgOY4qJEhjl+js7UJWf5uWQE4UwHQYDVR0OBBYEFM7X7s7c NoKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0Kp Z2h0LmNvbYIac3ZjLXN0YXRpYzEuaW50ZXJzaWdodC5jb22CGioudXMtZWFzdC0x LoKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0K1 Y3MtY29ubmVjdC5jb22CE3N2Yy51Y3MtY29ubmVjdC5jb22CDmludGVyc2lnaHQu Y29tghJzdmMuaW50ZXJzaWdodC5jb20wDgYDVR0PAQH/BAQDAgWgMB0GA1UdJQQW MBQGCCsGAQUFBwMBBggrBgEFBQcDAjA7BgNVHR8ENDAyMDCgLqAshipodHRwOi8v YoKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0KI BgZngQwBAgEwdQYIKwYBBQUHAQEEaTBnMC0GCCsGAQUFBzABhiFodHRwOi8vb2Nz coKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0Ku cjJtMDEuYW1hem9udHJ1c3QuY29tL3IybTAxLmNlcjAMBgNVHRMBAf8EAjAAMIIB fgYKKwYBBAHWeQIEAgSCAW4EggFqAWgAdwDuzdBk1dsazsVct520zROiModGfLzs 3oKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0K5 CSFqTpBjlOdOLQ4YuQIhAO10VDrLJMM+9EtOwmZd8Q1MRHJlOlr2VWmOTF6GGkCV AHUAc9meiRtMlnigIH1HneayxhzQUV5xGSqMa4AQesF3crUAAAGHUp9iOwAABAMA RjBEAiAFPPLvt7TN7mTRnQZ+FZLGR/G04KQqSjYuszDNPArT3wIgf/sQbQqNjCk7 joFUuL9cEPYfNm7n1nZIFIRAK6UqwG0AdgBIsONr2qZHNA/lagL6nTDrHFIBy1bd LoKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0K8 MXtts5t/C5lYw5peGAIgK0eFmxTptEfMkBZti39vepUxb5meDvKaZdtXVvFpkCMw DQYJKoZIhvcNAQELBQADggEBANl6HKZ9P6AIufr7qdNCcW+DXClY6dqX1KN0sCh+ UoKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0KM z5R1VV+81gN2HHiuUsEOFwHDbbhiGBJiJteFm0blpruKHennx8HQYfC7bup4N5JH YoKXXrXrkESkWgbQadlEo3H545Zsix+mu83r7Gmv5L3+WFKzfUmLgeB2+z1Dk0Kb LKFl6c+EN0Y76YaCV8doujG3qD/bO9VDx7dhvbSEECYuzbYyPDGnb7Drmhny0Eki smLUZ3TVcCvPc+1dE/jrbBzPeIY7jGr8eL7masFCuZZn2lM= -----END CERTIFICATE----- subject=CN = us-east-1.intersight.com issuer=C = US, O = Amazon, CN = Amazon RSA 2048 M01 --- No client certificate CA names sent Peer signing digest: SHA256 Peer signature type: RSA Server Temp Key: ECDH, P-256, 256 bits --- SSL handshake has read 5754 bytes and written 442 bytes Verification: OK --- New, TLSv1.2, Cipher is ECDHE-RSA-AES128-GCM-SHA256 Server public key is 2048 bit Secure Renegotiation IS supported Compression: NONE Expansion: NONE No ALPN negotiated SSL-Session: Protocol : TLSv1.2 Cipher : ECDHE-RSA-AES128-GCM-SHA256 Session-ID: 66D0B69FAA7EB69FAA7EC54C9764966ED9A1289650B69FAA7EB69FAA7E9A5FD5ADE Session-ID-ctx: Master-Key: B69FAA7E45891555D83DFCAEB69FAA7EB69FAA7EA3A99E7689ACFB69FAA7EAD7FD93DB69FAA7EB1AF821 PSK identity: None PSK identity hint: None SRP username: None TLS session ticket lifetime hint: 86400 (seconds) TLS session ticket: 0000 - 36 12 b2 36 b3 53 07 29-54 ac 56 f0 06 83 4f b1 6..6.S.)T.V...O. 0010 - 49 35 51 40 22 07 bd 7e-59 d7 7e 44 29 ff c6 2a I5Q@"..~Y.~D)..* 0020 - ec bc 11 e1 d3 5d 69 e8-7a d2 f1 c2 08 f6 5b 8f .....]i.z.....[. 0030 - 2c 5b 5e 50 e3 e2 8f e7-c4 44 8f e4 6d 45 d2 64 ,[^P.....D..mE.d 0040 - 93 98 f5 e8 b0 f7 1d 00-26 4b 88 ea 2d 7d 42 58 ........&K..-}BX 0050 - 05 9f 71 3a fe ac f0 15-a5 5c 1d 74 74 bf 32 1b ..q:.....\.tt.2. 0060 - d8 a8 23 84 08 cc f9 3e-54 ..#....>T Start Time: 1707515659 Timeout : 7200 (sec) Verify return code: 0 (ok) Extended master secret: yes --- HTTPS-Erreichbarkeitsüberprüfung

HTTPS-ErreichbarkeitsüberprüfungUm die HTTPS-Verbindung zu überprüfen, verwenden Sie den curl-Befehl mit dem -v verbose flag (zeigt an, ob ein Proxy verwendet wird oder nicht).

Hinweis: Um die Auswirkungen der Aktivierung oder Deaktivierung eines Proxys zu überprüfen, können Sie die Optionen --proxy [protocol://]host[:port] oder --noproxy [protocol://]host[:port] hinzufügen.

Das Konstrukt ip netns exec <VRF> dient zur Curl-Ausführung in der gewünschten VRF, beispielsweise ip netns exec management zur VRF-Verwaltung.

run bash ip netns exec management curl -v -I -L -k https://svc.intersight.com:443

run bash ip netns exec management curl -v -I -L -k https://svc.intersight.com:443 --proxy [protocol://]host[:port]

# run bash ip netns exec management curl -v -I -L -X POST https://svc.intersight.com:443 --proxy http://proxy.esl.cisco.com:80

Trying 10.201.255.40:80...

* Connected to proxy.esl.cisco.com (10.201.255.40) port 80 * CONNECT tunnel: HTTP/1.1 negotiated

* allocate connect buffer

* Establish HTTP proxy tunnel to svc.intersight.com:443

> CONNECT svc.intersight.com:443 HTTP/1.1

> Host: svc.intersight.com:443

> User-Agent: curl/8.4.0

> Proxy-Connection: Keep-Alive

>

< HTTP/1.1 200 Connection established HTTP/1.1 200 Connection established

< snip >

Konfigurieren

KonfigurierenBeanspruchen Sie das Gerät intersight.com

Beanspruchen Sie das Gerät intersight.comUm ein neues Ziel in Intersight zu erhalten, führen Sie die genannten Schritte aus.

Auf dem Nexus-Gerät

Auf dem Nexus-GerätGeben Sie den Befehl Cisco NX-OS show system device-connector claim-info ein.

Hinweis: Verwenden Sie für Versionen vor NX-OS 10.3(4a) den Befehl "show intersight claim-info".

Hinweis: Die von Nexus generierten Anspruchsdaten sind folgenden Intersight-Anspruchsfeldern zugeordnet:

Seriennummer = Intersight Claim ID

Geräte-ID-Sicherheitstoken = Intersight Claim Code (Beantragungscode für Intersight)

# show system device-connector claim-info

SerialNumber: FDO23021ZUJ

SecurityToken: 9FFD4FA94DCD

Duration: 599

Message:

Claim state: Not Claimed

Die hier angegebene Dauer ist in Sekunden angegeben.

Auf Interview-Portal

1. Melden Sie sich innerhalb von 10 Minuten bei Intersight mit den Berechtigungen des Kontoadministrators, des Geräteadministrators oder des Gerätetechnikers an.

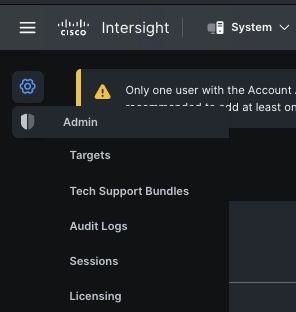

2. Wählen Sie in der Dropdown-Liste "Service Selector" die Option System.

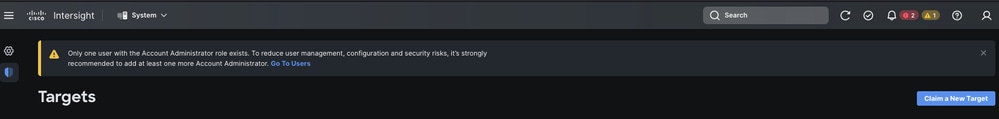

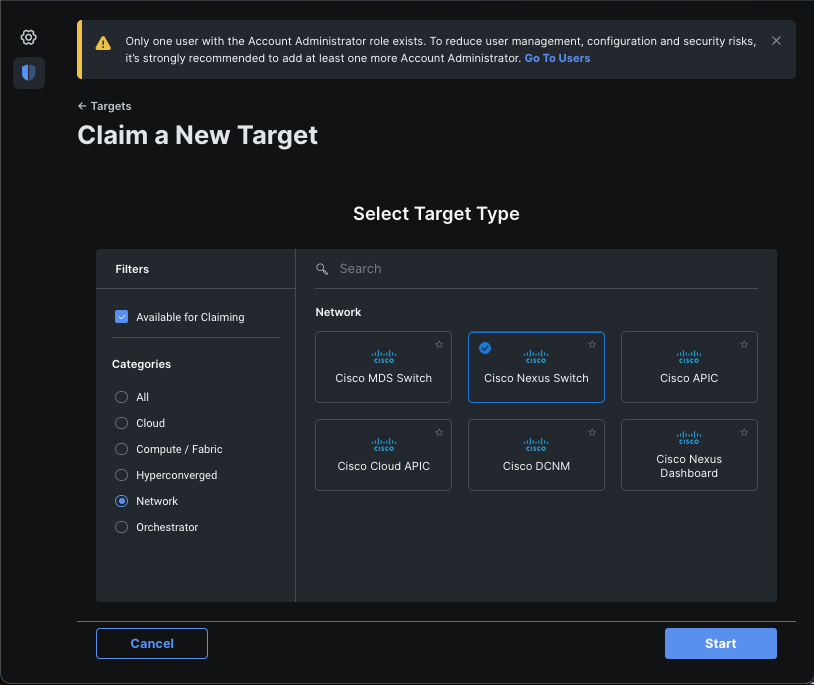

3. Navigieren Sie zu ADMIN > Targets > Claim a New Target.

3.1. Klicken Sie wie im Bild gezeigt auf Neue Ziele beanspruchen.

4. Wählen Sie Verfügbar für Antrag und wählen Sie den Zieltyp (z. B. Netzwerk) aus, den Sie beanspruchen möchten. Klicken Sie auf Start.

5. Geben Sie die erforderlichen Details ein, und klicken Sie auf Forderung, um den Antragsprozess abzuschließen.

Hinweis: Das Sicherheitstoken auf dem Switch wird als Anspruchscode verwendet, und die Seriennummer des Switches ist die Geräte-ID.

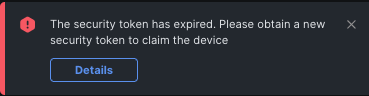

Hinweis: Das Sicherheitstoken läuft ab. Sie müssen den Antrag zuerst bearbeiten, oder das System fordert Sie auf, den Antrag zu regenerieren.

Melden Sie bei intersight.com mit Ansible® ein oder mehrere eigenständige Nexus-Geräte an.

Um ein oder mehrere Nexus-Geräte für sich zu beanspruchen, kann ein Ansible-Leitfaden ausgeführt werden.

- Das ansible Inventar und der strategische Leitfaden können von https://github.com/datacenter/ansible-intersight-nxos geklont werden.

- In der Ansible

inventory.yaml ist deransible_connection Typ so festgelegt, dass Befehle an den Nexus-Switch gesendet werden könnenansible.netcommon.network_cli. Dies kann geändert werden, um die Konnektivität über NXAPI zu ermöglichenansible.netcommon.httpapi. - Eine mögliche Verbindung zum Intersight-Endpunkt erfordert einen API-Schlüssel, der von Ihrem intersight.com-Konto generiert werden kann.

Nexus NXAPI konfigurieren (nur bei Verwendung von ansible.netcommon.httpapi)

Hinweis: Wenn ein Proxy auf Systemebene konfiguriert ist (HTTP(S)_PROXY) und Ansible keinen Proxy verwenden darf, um eine Verbindung mit dem Nexus NXAPI-Endpunkt herzustellen, sollte festgelegt werden (Standard ist True). ansible_httpapi_use_proxy: False

# configure terminal # cfeature nxapi # nxapi port 80 # no nxapi https port 443 # end # show nxapi nxapi enabled NXAPI timeout 10 NXAPI cmd timeout 300 HTTP Listen on port 80 HTTPS Listen on port 443 Certificate Information: Issuer: issuer=C = US, ST = CA, L = San Jose, O = Cisco Systems Inc., OU = dcnxos, CN = nxos Expires: Feb 10 22:30:38 2024 GMT

Um die HTTP-Verbindung zum NXAPI-Endpunkt unabhängig zu überprüfen, können Sie versuchen, eine show clock zu senden. Im nächsten Beispiel authentifiziert der Switch den Client mithilfe der Standardauthentifizierung. Es ist auch möglich, den NXAPI-Server zu konfigurieren, um Clients basierend auf dem X.509-Benutzerzertifikat zu authentifizieren.

Hinweis: Der Hash für die Standardauthentifizierung wird aus der base64-Codierung "username:password" abgeleitet. In diesem Beispiel ist admin:cisco!123 base64 kodiert YWRtaW46Y2lzY28hMTIz.

curl -v --noproxy '*' \ --location 'http://10.1.1.3:80/ins' \ --header 'Content-Type: application/json' \ --header 'Authorization: Basic YWRtaW46Y2lzY28hMTIz' \ --data '{ "ins_api": { "version": "1.0", "type": "cli_show", "chunk": "0", "sid": "sid", "input": "show clock", "output_format": "json" } }'

Curl-Antwort:

* Trying 10.1.1.3... * TCP_NODELAY set * Connected to 10.1.1.3 (10.1.1.3) port 80 (#0) > POST /ins HTTP/1.1 > Host: 10.1.1.3 > User-Agent: curl/7.61.1 > Accept: */* > Content-Type: application/json > Authorization: Basic YWRtaW56Y2lzY28hBNIz > Content-Length: 297 > * upload completely sent off: 297 out of 297 bytes < HTTP/1.1 200 OK < Server: nginx/1.19.6 < Date: Fri, 09 Feb 2024 23:17:10 GMT < Content-Type: text/json; charset=UTF-8 < Transfer-Encoding: chunked < Connection: keep-alive < Set-Cookie: nxapi_auth=dzqnf:xRYwR0l1Tra64VfOMVuD4oI4=; Secure; HttpOnly; < anticsrf: /i3vzCvxhOr4w2IrKP+umbDnzHQ= < Strict-Transport-Security: max-age=31536000; includeSubDomains < X-Frame-Options: SAMEORIGIN < X-Content-Type-Options: nosniff < Content-Security-Policy: block-all-mixed-content; base-uri 'self'; default-src 'self'; script-src 'self' 'nonce-zHx12KP1tervan1s6lrFQz7N6PF0rh'; style-src 'self' 'nonce-zHx12KP1tervan1s6lrFQz7N6P40rh'; img-src 'self'; connect-src 'self'; font-src 'self'; object-src 'self'; media-src 'self'; form-action 'self'; frame-ancestors 'self'; < { "ins_api": { "type": "cli_show", "version": "1.0", "sid": "eoc", "outputs": { "output": { "input": "show clock", "msg": "Success", "code": "200", "body": { "simple_time": "23:17:10.814 UTC Fri Feb 09 2024\n", "time_source": "NTP" } } } } * Connection #0 to host 10.1.1.3 left intact }%

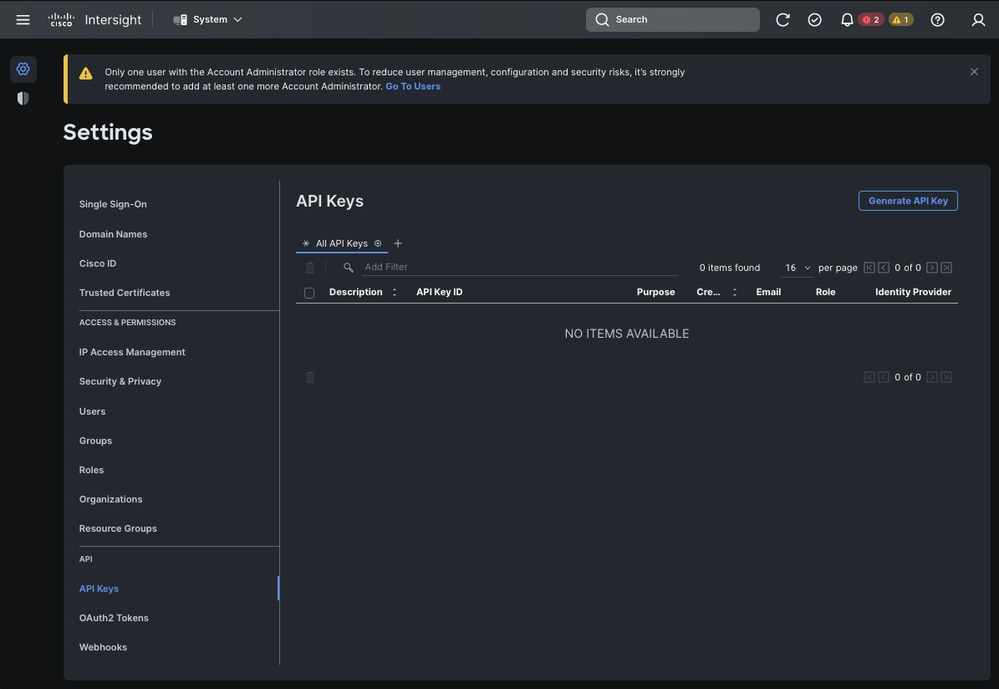

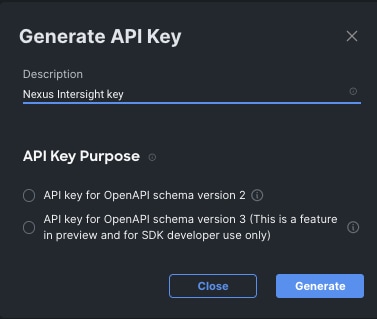

API-Schlüssel für Intersight generieren

Im Abschnitt README.md erfahren Sie, wie Sie den API-Schlüssel aus der Intersight System > Settings > API keys > Generate API Key abrufen.

Beispiel: Ansible inventory.yaml

Hinweis: Im nächsten Beispiel wurde Ansible konfiguriert, um die Proxyeinstellungen des Betriebssystems mit zu ignorierenansible_httpapi_use_proxy: False. Wenn der Ansible-Server einen Proxy verwenden muss, um den Switch zu erreichen, können Sie diese Konfiguration entfernen oder auf True (Standard) setzen.

Hinweis: Die API-Schlüssel-ID ist eine Zeichenfolge. Der private API-Schlüssel enthält den vollständigen Pfad zu einer Datei, die den privaten Schlüssel enthält. Für die Produktionsumgebung wird empfohlen, den Ansible-Tresor zu verwenden.

---

all:

hosts:

switch1:

ansible_host: "10.1.1.3"

intersight_src: "mgmt0"

intersight_vrf: "management"

vars:

ansible_user: "admin"

ansible_password: "cisco!123"

ansible_connection: ansible.netcommon.network_cli

ansible_network_os: cisco.nxos.nxos

ansible_httpapi_use_proxy: False

remote_tmp: "/bootflash"

proxy_env:

- no_proxy: "10.1.1.3/24"

intersight_proxy_host: 'proxy.cisco.com'

intersight_proxy_port: '80'

api_key_id: "5fcb99d97564612d33fdfcal/5fcb99d97564612d33fdf1b2/65c6c09d756461330198ce7e"

api_private_key: "/home/admin/ansible-intersight-nxos/my_intersight_private_key.txt"

...

Beispiel: playbook.yaml Ausführung

Weitere Informationen zur Programmierung eigenständiger Nexus-Geräte mit Ansible finden Sie im Abschnitt mit demApplications/Using Ansible Cisco NX-OS im Cisco Nexus NX-OS Programmierhandbuch der Serie 9000 für Ihre aktuelle Version.

❯ ansible-playbook -i inventory.yaml playbook.yaml PLAY [all] ********************************************************************************************************************************************************* TASK [Enable feature intersight] *********************************************************************************************************************************** [WARNING]: To ensure idempotency and correct diff the input configuration lines should be similar to how they appear if present in the running configuration on device changed: [switch1] TASK [Configure proxy] ********************************************************************************************************************************************* ok: [switch1] TASK [Unconfigure proxy] ******************************************************************************************************************************************* skipping: [switch1] TASK [Configure src interface] ************************************************************************************************************************************* ok: [switch1] TASK [Unconfigure src interface] *********************************************************************************************************************************** skipping: [switch1] TASK [Configure src vrf] ******************************************************************************************************************************************* ok: [switch1] TASK [Unconfigure src vrf] ***************************************************************************************************************************************** skipping: [switch1] TASK [Await connection to Intersight] ****************************************************************************************************************************** FAILED - RETRYING: [switch1]: Await connection to Intersight (10 retries left). FAILED - RETRYING: [switch1]: Await connection to Intersight (9 retries left). FAILED - RETRYING: [switch1]: Await connection to Intersight (8 retries left). FAILED - RETRYING: [switch1]: Await connection to Intersight (7 retries left). FAILED - RETRYING: [switch1]: Await connection to Intersight (6 retries left). FAILED - RETRYING: [switch1]: Await connection to Intersight (5 retries left). FAILED - RETRYING: [switch1]: Await connection to Intersight (4 retries left). ok: [switch1] TASK [Get show system device-connector claim-info] ***************************************************************************************************************** ok: [switch1] TASK [Set claiminfoDict] ******************************************************************************************************************************************* ok: [switch1] => (item=SerialNumber: FDO21112E2L) ok: [switch1] => (item= SecurityToken: 0A70886FE1B8) ok: [switch1] => (item= Duration: 599) ok: [switch1] => (item= Message: ) ok: [switch1] => (item= Claim state: Not Claimed) TASK [claim device - PROXY] **************************************************************************************************************************************** skipping: [switch1] TASK [claim device - NO PROXY] ************************************************************************************************************************************* changed: [switch1] PLAY RECAP ********************************************************************************************************************************************************* switch1 : ok=8 changed=2 unreachable=0 failed=0 skipped=4 rescued=0 ignored=0

Überprüfung

Gehen Sie folgendermaßen vor, um den Anspruch eines neuen Ziels zu überprüfen:

Auf dem Nexus-Switch

Versionen vor 10.3(4a)M

# run bash sudo cat /mnt/pss/connector.db

Nexus# run bash sudo cat /mnt/pss/connector.db { "AccountOwnershipState": "Claimed", "AccountOwnershipUser": "[email protected]", "AccountOwnershipTime": "2024-04-25T22:37:25.173Z", "AccountOwnershipId": "TAC-DCRS", "DomainGroupMoid": "6620503275646133014ec978", "AccountMoid": "6620503275646133014ec977", "CloudDns": "svc.ucs-connect.com", "CloudDnsList": [ "svc.intersight.com", "svc-static1.intersight.com", "svc.ucs-connect.com", "svc-static1.ucs-connect.com" ], "CloudCert": "", "UserCloudCerts": {}, "Identity": "662adb256f72613901e8bc19", "AccessKeyId": "98facfdbf3855bcfd340f2bbb0c388f8", "AccessKey": "", "PrivateAccessKey": "-----BEGIN RSA PRIVATE KEY----- -CUT- 5Do\nD18Ta5YvuIYFLZrYlHLyCDOhS5035AUEGNtEceiPhQjOCvRumyJD\n-----END RSA PRIVATE KEY-----\n", "CloudEnabled": true, "ReadOnlyMode": false, "LocalConfigLockout": false, "TunneledKVM": false, "HttpProxy": { "ProxyHost": "proxy.cisco.com", "ProxyPort": 8080, "Preference": 0, "ProxyType": "Manual", "Targets": [ { "ProxyHost": "proxy.cisco.com", "ProxyPort": 8080, "Preference": 0 } ] }, "LogLevel": "info", "DbVersion": 1, "AutoUpgradeAdminState": "Automatic"

Releases, die mit 10.3(4a)M beginnen

# show system device-connector claim-info

N9k-Leaf-2# show system device-connector claim-info SerialNumber: FDO23021ZUJ SecurityToken: Duration: 0 Message: Cannot fetch claim code for already claimed device Claim state: Claimed Claim time: 2024-02-09T15:38:57.561Z Claimed by: [email protected] Account: ACI-DCRS-TAC Site name: Site ID:

# show system internal intersight info

# show system internal intersight info Intersight connector.db Info: ConnectionState :Connected ConnectionStateQual : AccountOwnershipState :Claimed AccountOwnershipUser :[email protected] AccountOwnershipTime :2024-02-09T15:38:57.561Z AccountOwnershipId :ACI-DCRS-TAC DomainGroupMoid :5eb2e1e47565612d3079fe9a AccountMoid :5eb2e1e47565612d3079fe92 CloudDns :svc.ucs-connect.com CloudDnsList: 1. :svc.ucs-connect.com 2. :svc.intersight.com 3. :svc-static1.intersight.com 4. :svc-static1.ucs-connect.com Identity :65c647116f72513501e75530 CloudEnabled :true ReadOnlyMode :false LocalConfigLockout :false TunneledKVM :false HttpProxy: ProxyHost :proxy.cisco.com ProxyPort :8080 Preferenc :0 ProxyType :Manual Target[1]: ProxyHost :proxy.cisco.com ProxyPort :8080 Preference :0 LogLevel :info DbVersion :1 AutoUpgradeAdminState :Automatic

Ansible

Es ist möglich, am Ende des playbook.yaml eine Aufgabe hinzuzufügen, um die Switch-Intersight-Informationen abzurufen.

- name: Get intersight info nxos_command: commands: - show system internal intersight info register: intersightInfo_claimed retries: 10 delay: 10 until: intersightInfo.stdout is search("Connecte") - name: Display intersight info vars: msg: |- output from {{ inventory_hostname }}: {{ intersightInfo_claimed.stdout | join("") }} debug: msg: "{{ msg.split('\n') }}"

Hier die entsprechende Ausgabe:

TASK [Get intersight info] *************************************************************************************************** ok: [switch1] TASK [Display intersight info] *********************************************************************************************** ok: [switch1] => { "msg": [ "output from switch1:", "Intersight connector.db Info:", "ConnectionState :Connected", "ConnectionStateQual :", "AccountOwnershipState :Claimed", "AccountOwnershipUser :[email protected]", "AccountOwnershipTime :2024-02-10T01:00:28.516Z", "AccountOwnershipId :vricci", "DomainGroupMoid :5fcb98d97565612d33fdf1ae", "AccountMoid :5fcb98d97565612d33fdf1ac", "CloudDns :svc.intersight.com", "CloudDnsList: ", " 1. :svc.intersight.com", " 2. :svc-static1.intersight.com", " 3. :svc.ucs-connect.com", " 4. :svc-static1.ucs-connect.com", "Identity :65c6caac6f72613901f841c1", "CloudEnabled :true", "ReadOnlyMode :false", "LocalConfigLockout :false", "TunneledKVM :false", "HttpProxy: ", " ProxyHost :proxy.cisco.com", " ProxyPort :80", " Preferenc :0", " ProxyType :Manual", " Target[1]: ", " ProxyHost :proxy.cisco.com", " ProxyPort :80", " Preference :0", "LogLevel :info", "DbVersion :1", "AutoUpgradeAdminState :Automatic" ] }

Geräteanschluss deaktivieren

Befehl oder Aktion

Zweck

Schritt 1

kein Feature-Interview

Beispiel:

switch(config)# no feature intersight

Deaktiviert den Intersight-Prozess und entfernt alle NXDC-Konfigurationen und Protokollspeicher.

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

3.0 |

15-May-2024 |

QuickStart-Video zur manuellen Beantragung Ihres NXOS-Geräts hinzugefügt |

2.0 |

02-Apr-2024 |

Abschnitt "Geräteanschluss deaktivieren" hinzugefügt |

1.0 |

22-Feb-2024 |

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Branden VarneyTechnical Leader

- Vincent RicciTechnical Leader

- Yogesh RamdossPrincipal Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback